Comprensione del progetto

Legalità: Scegliere una base giuridica

Agenzia umana (processo decisionale automatizzato e profiling)

Equità e trasparenza

Governance dei dati: principi di minimizzazione, limitazione dello scopo e della conservazione

Diritti degli interessati

Responsabilità e supervisione

Integrità e riservatezza

IoT: Requisiti etici e legali per la protezione dei dati

Iñigo de Miguel Beriain (UPV/EHU)

AliuskaDuardo (UPV/EHU), Álvaro Anaya Rojas, Gerardo Pérez Laguna & María Carmen González Tovar (Everis Ciberseguridad)

Le versioni preliminari di questo documento sono state riviste da Federica Lucivero (ricercatrice senior in etica e dati presso Ethox e il Wellcome Centre for Ethics and Humanities (Big Data Institute) e Irene Kamara (assistente professore di Cybersecurity Governance presso TILT)

Rivisto da Fruzsina Molnar-Gabor, Heidelberger Akademie derWissenschaften (Germania) e membro del Gruppo europeo sull’etica nella scienza e nelle nuove tecnologie della Commissione UE.

Infine convalidato da IñakiPariente, ex direttore dell’Agenzia Basca di Protezione dei Dati.

Introduzione

Questa sezione delle nostre “Linee guida sulla protezione dei dati ELI nella ricerca e nell’innovazione ICT” (di seguito “Le linee guida”) fornisce agli sviluppatori e agli innovatori dell’Internet of Things (IoT) consigli sulle azioni che dovrebbero intraprendere per rispettare i requisiti legali relativi allo sviluppo di strumenti IoT in termini di protezione dei dati. Hanno lo scopo di contribuire a mitigare le questioni etiche e legali in questo campo. Inutile dire che questa parte delle linee guida (come l’insieme di esse) non è un’interpretazione autorizzata dei regolamenti, ma alcune raccomandazioni di buone pratiche.

Questa parte delle linee guida può essere compresa solo nel contesto dell’intero strumento (le linee guida). Ci sono diversi concetti che non vengono esaminati in questo documento, perché sono affrontati in altre sezioni; abbiamo fatto riferimento a questi dove necessario (i riferimenti sono evidenziati in giallo). Tutte le sezioni sono disponibili su un sito web interattivo

Disclaimer

Questa parte delle linee guida è stata scritta in un momento in cui il regolamento ePrivacy non era stato approvato. Può succedere che al momento di utilizzare questo strumento, il regolamento sia in vigore. In tal caso, sarà necessario prendere in considerazione i possibili cambiamenti che questo può aver prodotto nel quadro normativo. Fino a quando il regolamento ePrivacy non entrerà in vigore, esisterà una situazione frammentata. Infatti, le autorità di controllo si trovano ad affrontare ora una situazione in cui l’interazione tra la direttiva ePrivacy e il GDPR coesistono e pongono domande per quanto riguarda le competenze, i compiti e i poteri delle autorità di protezione dei dati in quelle questioni che innescano l’applicazione sia del GDPR che delle leggi nazionali di attuazione della direttiva ePrivacy.

Prefazione

Alcuni anni fa, il gruppo di lavoro dell’articolo 29 ha dichiarato che “il concetto di Internet delle cose (IoT) si riferisce a un’infrastruttura in cui miliardi di sensori incorporati in dispositivi comuni e quotidiani, “cose” in quanto tali, o cose collegate ad altri oggetti o individui, sono progettati per registrare, elaborare, memorizzare e trasferire dati e, poiché sono associati a identificatori unici, interagire con altri dispositivi o sistemi utilizzando capacità di rete”.[1]

Oggigiorno, ubiquo, pervasivo, internet di tutto, sono alcuni degli aggettivi usati per descrivere l’IoT. Questi aggettivi hanno lo scopo di illustrare che l’interconnessione tra il mondo fisico e virtuale sta avvenendo e può avvenire a tutti i livelli. Le nuove tecnologie emergenti dell’IoT comprendono, tra l’altro: sistemi di trasporto intelligenti, dispositivi sanitari connessi, droni, comunicazione wireless 5G, ecc. Anche gli aspetti quotidiani più banali della nostra vita stanno cominciando ad essere permeati dall’IoT. Dalle macchine da caffè “intelligenti” alle mobile app che ci permettono di percepire gli odori

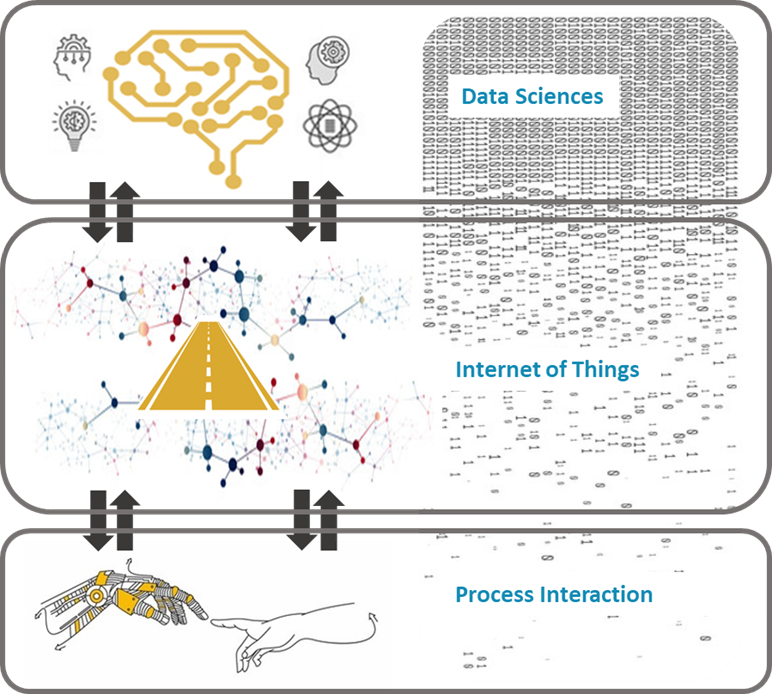

L’IoT è una tecnologia speciale con forti legami con le tecnologie tradizionali di Data Science, ma anche con molte differenze che devono essere prese in considerazione quando si definisce un modello di sviluppo. La velocità nella generazione dei dati è una delle maggiori differenze tra l’IoT e le tecnologie tradizionali di Data Mining. Anche se queste tecnologie possono diventare complementari, l’elaborazione dinamica dei dati comprende reti condivise per eseguire un’analisi e una risposta in tempo reale, come fa IoT nei confronti di un’analisi di grandi volumi di dati statici.

Panorama dell’IoT e delle scienze dei dati

Questo successo nel campo del trattamento dei dati presenta anche una complessità nello sviluppo di nuove tecnologie, motivo per cui è essenziale definire processi per facilitare lo sviluppo e l’implementazione di applicazioni IoT. Avere modelli che aiutano gli sviluppatori ICT a capire il quadro giuridico della protezione dei dati, e che permettono di identificare, classificare e definire i compiti necessari per affrontare il trattamento fin dall’inizio dello sviluppo delle soluzioni, dà la possibilità di raggiungere un’implementazione più efficiente e strutturata.

Coprire tutte le implicazioni etiche e legali di qualsiasi sistema IoT in una linea guida sarebbe impossibile. La qualifica di IoT si applica a molte cose diverse. In primo luogo, i dispositivi stessi (step-counter, sleep tracker, dispositivi domestici “connessi” come termostati, allarmi antifumo, occhiali o orologi connessi, ecc.) In secondo luogo, i dispositivi terminali degli utenti (ad esempio smartphone o tablet) sui quali sono stati precedentemente installati software o applicazioni sia per monitorare l’ambiente dell’utente attraverso sensori incorporati o interfacce di rete, sia per inviare i dati raccolti da questi dispositivi ai vari titolari di dati coinvolti. Inoltre, vengono necessariamente utilizzati strumenti software per far funzionare i sistemi.

Sarebbe difficile affrontare tutte le questioni relative a questo ampio quadro. Così, il nostro lavoro propone un modello semplificato che permette di aiutare gli sviluppatori di sistemi IoT a soddisfare i requisiti di protezione dei dati personali stabiliti dalla Carta europea dei diritti umani, il GDPR e gli strumenti normativi complementari. Tuttavia, le parti interessate, compresi i progettisti, i fabbricanti, i proprietari di reti e i commercianti, devono prendere in considerazione le leggi applicabili e le linee guida etiche che per ogni sviluppo specifico, sia meccanico che di sistemi di informazione e comunicazione, sono legate al suo sistema IoT concreto.

A questo scopo, questo capitolo delle linee guida cerca di offrire agli sviluppatori di ICT una visione sistematica e semplificata di come soddisfare i requisiti legali della legge sulla protezione dei dati dell’UE. Questo viene fatto senza trascurare le linee guida etiche, aggiungendo ai prodotti IoT il valore di “responsabilizzare gli individui mantenendoli informati, liberi e sicuri”[2]. In questo senso, il presente documento, attinge a piene mani dalle considerazioni del parere 8/2014 del gruppo di lavoro per la protezione dei dati dell’articolo 29 sui recenti sviluppi dell’Internet degli oggetti[3]; il documento di lavoro dei servizi della Commissione Advancing the Internet of Things in Europe[4]; e la raccomandazione di sicurezza di base per l’IoT nel contesto delle infrastrutture[5] critiche di informazione. In particolare, questi documenti sono soggetti, nella maggior parte degli stati membri, a un particolare quadro normativo e rappresentano una materia normativa diversa rispetto alle aree coperte dalle altre linee guida. Inoltre, gli sviluppatori ICT dovrebbero sempre tenere a mente che la regolamentazione UE sull’IoT probabilmente cambierà in un futuro prossimo. La consultazione con i loro DPO su possibili cambiamenti e particolarità nazionali è sempre raccomandabile.

- Gruppo di lavoro A29, parere 8/2014 sui recentisviluppidell’Internetdellecose, 2014, in: https://www.dataprotection.ro/servlet/ViewDocument?id=1088 ↑

- Secondo il Gruppo di lavoro “Articolo 29” sullaprotezionedeidati, questa è “la chiave per sostenere la fiducia e l’innovazione, quindi il successosuquestimercati”. Parere 8/2014 del Gruppo di lavoro “Articolo 29 per la protezionedeidati” Op. Cit. ↑

- Art 29 Data Protection Working Party (2014) Opinion 8/2014 on the on Recent Developments on the Internet of Things (SEP 16, 2014) https://www.dataprotection.ro/servlet/ViewDocument?id=1088. Accessed Nov 2020). Anche se questoparere è precedenteall’entrata in vigoredell’attuale GDPR, riteniamoche le valutazionifatteall’epoca dal gruppo di lavorosianoancoravalide. Questoparerefornisce le chiavietico-giuridiche per garantire la privacy, senza ostacolare lo sviluppodell’IoT. ↑

- Documento di lavorodeiservizidellaCommissione Advancing the Internet of Things in Europe, cheaccompagna il documentoComunicazionedellaCommissione al Parlamentoeuropeo, al Consiglio, al Comitatoeconomico e socialeeuropeo e al Comitatodelleregioni, Digitising European Industry Reaping the full benefits of a Digital Single Market. Commissioneeuropea N5(APRILE 19, 2016) https://eur-lex.europa.eu/legal-content/EN/TXT/?uri=CELEX%3A52016SC0110&qid=1610616372730 (Accesso dicembre 2020). ↑

- Baseline Security Recommendation for IoT in the Context of Critical Information infrastructures, ENISA 12 (2017), https://www.enisa.europa.eu/publications/baseline-security-recommendations-for-iot. (Accesso Nov 2020) ↑